Een onlangs ontdekte malware voor het stelen van informatie, bekend als MacStealer-malware, richt zich op Mac-gebruikers en vormt een aanzienlijk risico voor hun opgeslagen iCloud KeyChain-inloggegevens, webbrowsergegevens, cryptocurrency-portefeuilles en mogelijk gevoelige bestanden.

Deze gevaarlijke malware is geïdentificeerd door het bedreigingsonderzoeksteam van Uptycs en wordt momenteel verkocht als malware-as-a-service (MaaS) op het dark web. Kopers kunnen kant-en-klare builds krijgen voor $ 100, waarmee ze de malware gemakkelijk in hun campagnes kunnen verspreiden. En aangezien u nu uw iCloud-sleutelhangerwachtwoorden kunt synchroniseren met Google Chrome, helpt het gebruik van andere browsers ook niet om de MacStealer-malware te bestrijden.

MacStealer is compatibel met macOS Catalina (10.15) en alle volgende versies, tot het meest recente Apple OS, Ventura (13.2). Deze onopvallende malware werd voor het eerst opgemerkt door analisten van Uptycs op een forum voor hacking op het dark webwaar de ontwikkelaar het sinds het begin van de maand promoot.

Ondanks de vroege bèta-ontwikkelingsfase, wordt MacStealer niet geleverd met panelen of bouwers. In plaats daarvan verkoopt de ontwikkelaar kant-en-klare DMG-payloads die macOS Catalina, Big Sur, Monterey en Ventura kunnen infecteren.

De dreiging van MacStealer Malware

De maker van de malware rechtvaardigt de relatief lage prijs van $ 100 voor MacStealer-malware door het ontbreken van een bouwer en paneel aan te halen. Ze beloven echter binnenkort meer geavanceerde functies toe te voegen. Volgens de ontwikkelaar kan MacStealer de volgende gegevens uit gecompromitteerde systemen halen:

- Accountwachtwoordencookies en creditcardgegevens van Firefox, Chrome en Brave

- Een reeks bestandstypen, waaronder TXT-, DOC-, DOCX-, PDF-, XLS-, XLSX-, PPT-, PPTX-, JPG-, PNG-, CSV-, BMP-, MP3-, ZIP-, RAR-, PY- en DB-bestanden

- De Sleutelhanger-database (login.keychain-db) in base64-gecodeerde vorm

- Systeeminformatie en Sleutelhanger wachtwoord details

- Coinomi, Exodus, MetaMask, Phantom, Tron, Martian Wallet, Trust wallet, Keplr Wallet en Binance cryptocurrency-portemonnees

De Keychain-database is een veilig opslagsysteem in macOS, ontworpen om de wachtwoorden, privésleutels en certificaten van gebruikers op te slaan en ze te versleutelen met hun inlogwachtwoord. Deze functie maakt het automatisch invoeren van inloggegevens op webpagina’s en apps mogelijk.

Hoe werkt MacStealer-malware?

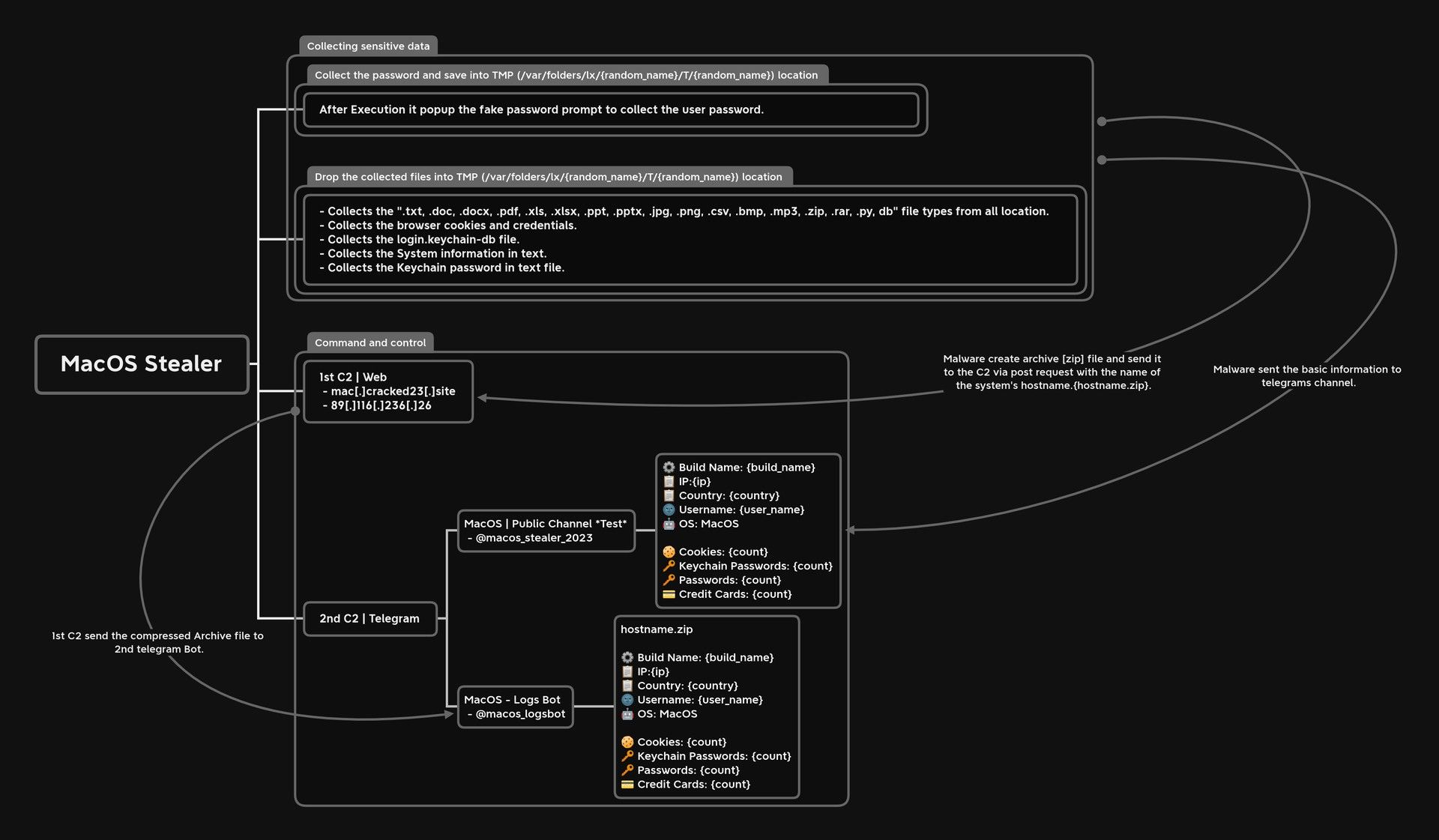

MacStealer wordt gedistribueerd als een niet-ondertekend DMG-bestand, dat zich voordoet als een onschadelijk bestand dat de slachtoffers misleiden om het uit te voeren op hun macOS-systemen. Eenmaal uitgevoerd, wordt een nep-wachtwoordprompt aan het slachtoffer gepresenteerd, waardoor de malware, wanneer deze wordt ingevoerd, wachtwoorden van de gecompromitteerde machine kan verzamelen.

Vervolgens verzamelt de malware alle hierboven genoemde gegevens, slaat deze op in een ZIP-bestand en stuurt de gestolen informatie naar externe commando- en controleservers voor later ophalen door de bedreigingsactor.

Tegelijkertijd wordt MacStealer-malware verzonden basisinformatie naar een vooraf geconfigureerd Telegram-kanaal, waardoor de operator snel meldingen kan ontvangen wanneer nieuwe gegevens zijn gestolen en het ZIP-bestand kan downloaden. Hoewel de meeste MaaS-operaties gericht zijn op Windows-gebruikers, is macOS niet immuun voor dergelijke bedreigingen. Mac-gebruikers moeten waakzaam blijven en het downloaden van bestanden van onbetrouwbare websites vermijden om zichzelf tegen deze opkomende dreiging te beschermen.

Het toenemende gebruik van Mac-malware

Vorige maand, beveiligingsonderzoeker ik ben dodelijk ontdekte een andere malware voor het stelen van Mac-informatie die werd verspreid in een phishing-campagne gericht op spelers van het blockchain-spel ‘The Sandbox’. Net als bij MacStealer, richtte deze informatiedief zich ook op inloggegevens die zijn opgeslagen in browsers en cryptocurrency-portefeuilles, waaronder Exodus, Phantom, Atomic, Electrum en MetaMask.

Met de toenemende waarde van cryptocurrencies en de groeiende populariteit van Mac-systemen, wordt verwacht dat er meer zullen komen malware-ontwikkelaars richten zich op macOS gebruikers in hun zoektocht om waardevolle cryptocurrency-portefeuilles te stelen.

Als gevolg hiervan moeten Mac-gebruikers voorzichtig blijven, hun systemen regelmatig bijwerken en robuuste beveiligingsmaatregelen gebruiken om hun apparaten en gevoelige informatie te beschermen tegen kwaadwillende actoren zoals die achter MacStealer-malware.

Concluderend wijst de opkomst van de MacStealer-malware op het groeiende bedreigingslandschap voor Mac-gebruikers. Cybercriminelen richten zich steeds vaker op macOS-apparaten op zoek naar waardevolle gegevens en cryptocurrency-portefeuilles. Naarmate de MacStealer-malware zich blijft ontwikkelen en mogelijk geavanceerdere functies krijgt, is het cruciaal voor Mac-gebruikers moeten waakzaam blijven en prioriteit geven aan hun digitale veiligheid.