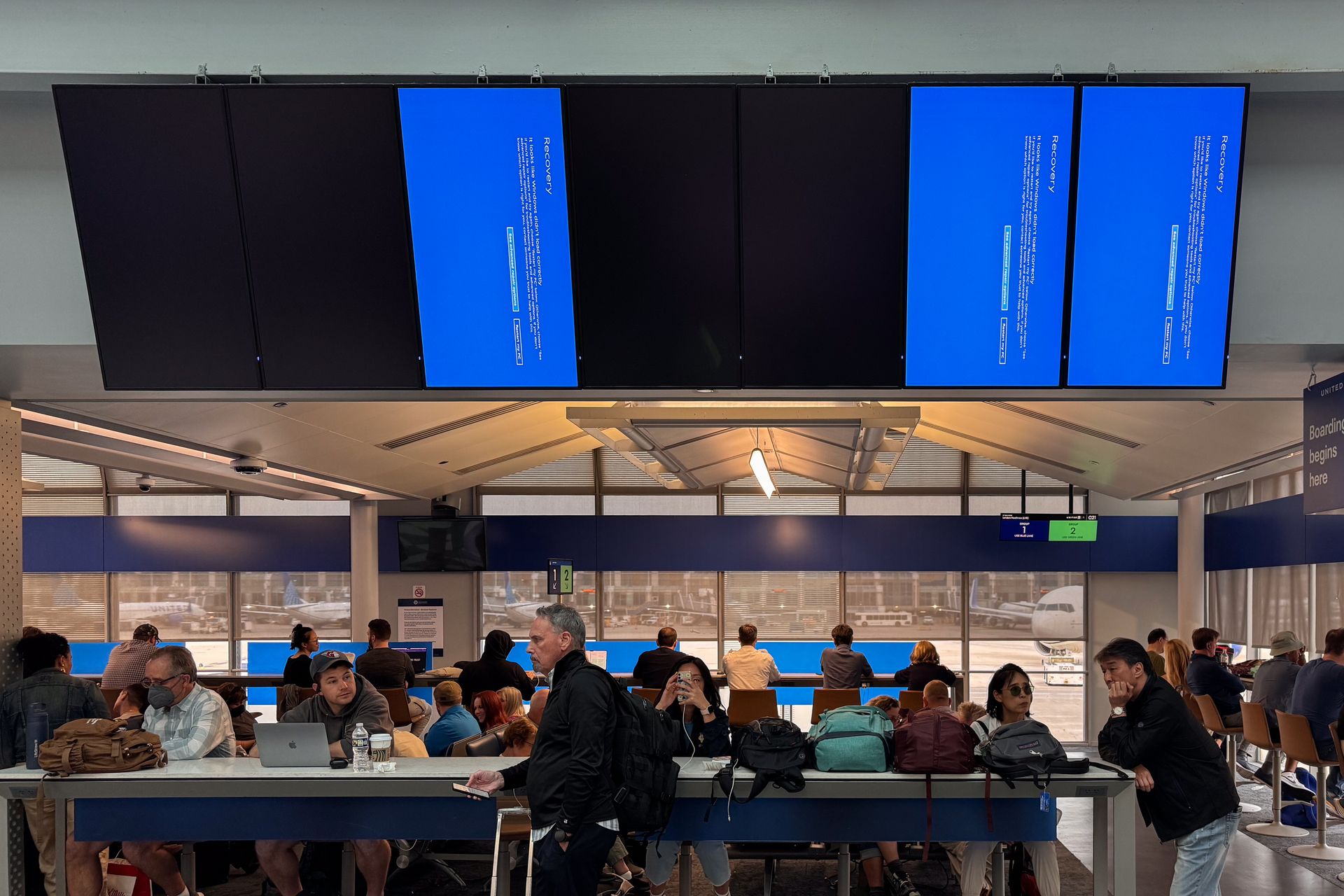

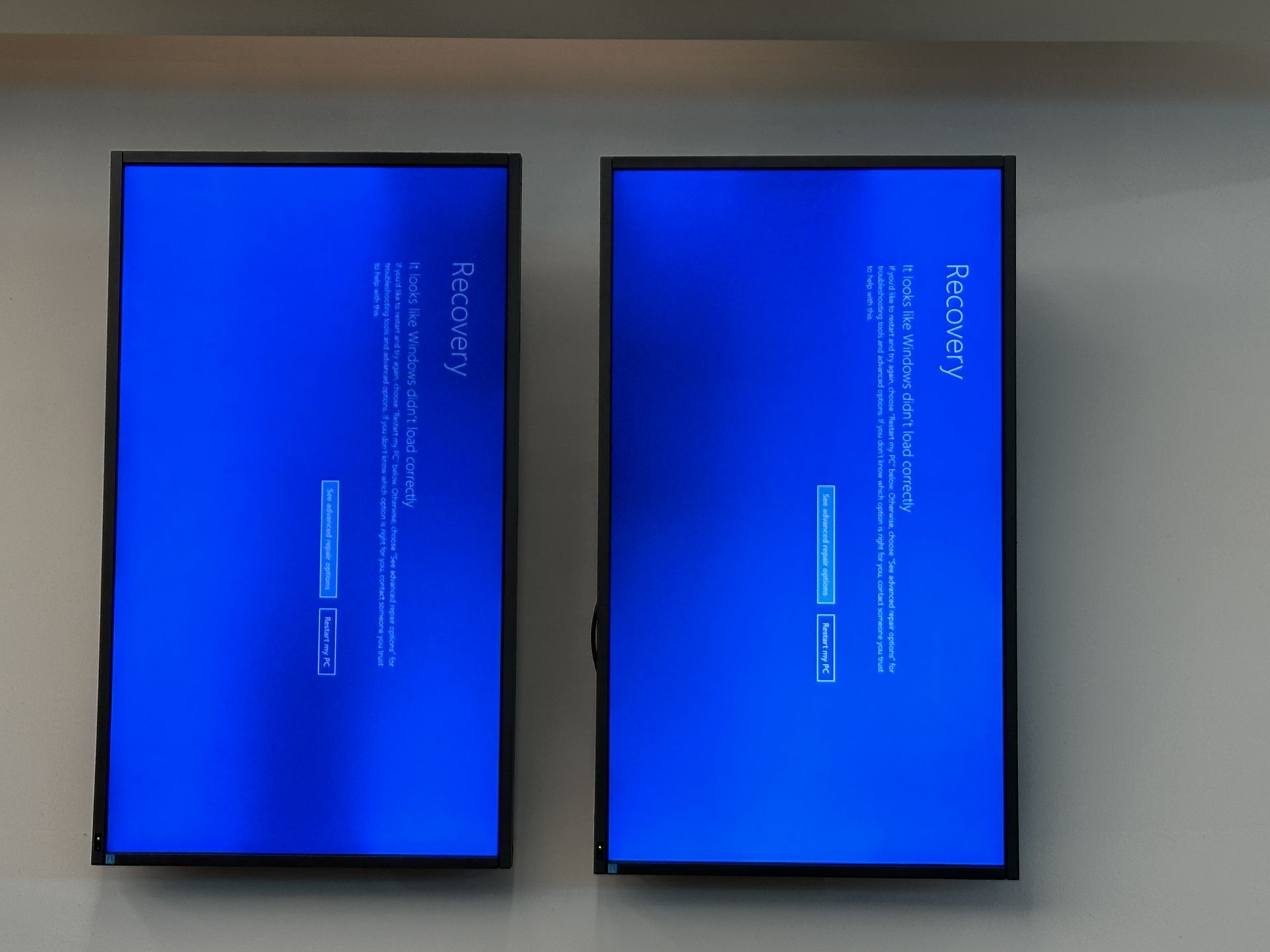

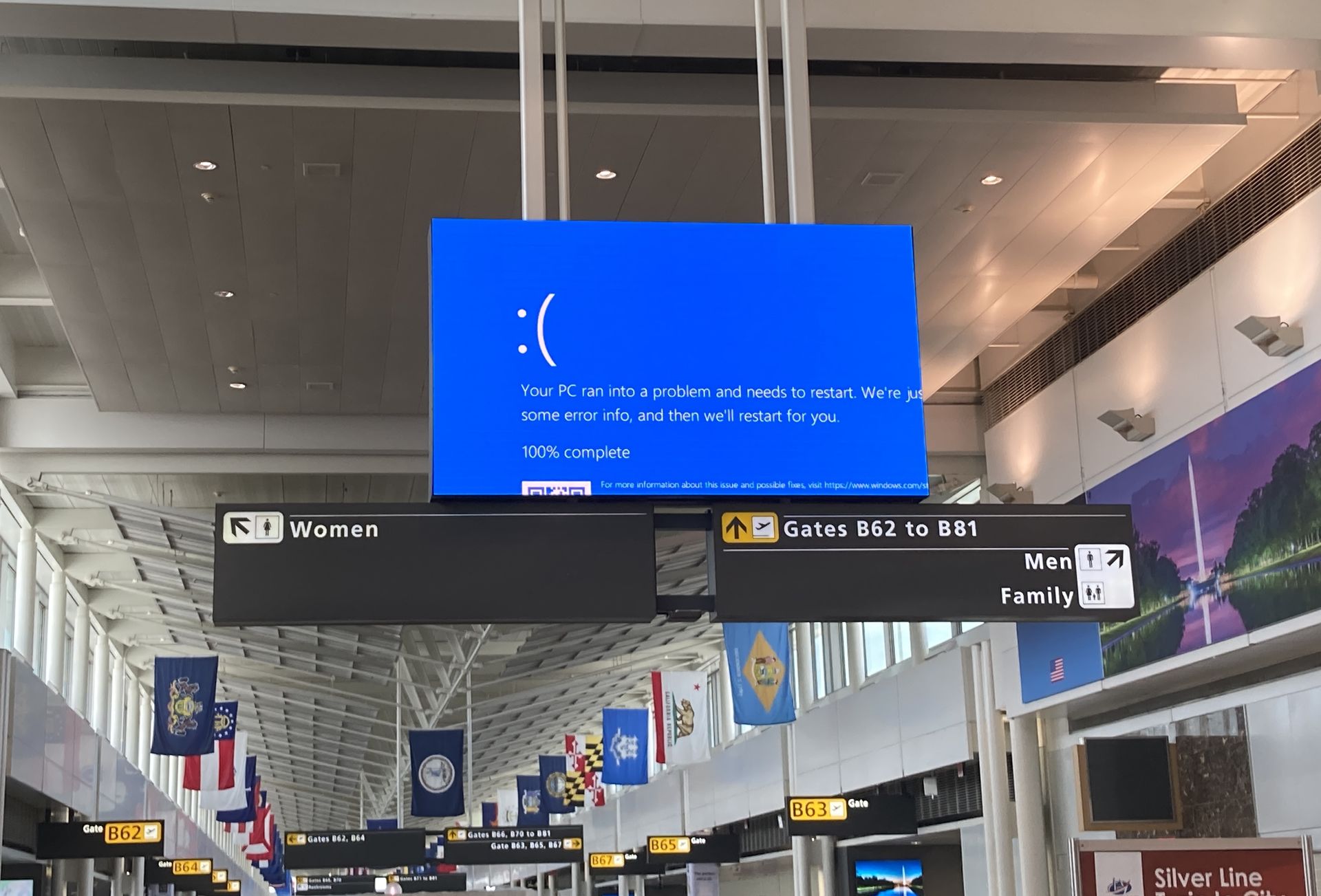

Vorige week werden miljoenen Windows-machines stilgelegd door een buggy update van CrowdStrike issue. Het incident, dat ongeveer 8,5 miljoen apparaten trof, werd herleid tot een bug in testsoftware.

De defecte update glipt door het validatieproces heen, wat leidt tot wijdverspreide crashes. Dit CrowdStrike-probleem heeft het bedrijf ertoe aangezet om zich te committeren aan strengere tests en verbeterde foutafhandeling voor toekomstige updates.

Het CrowdStrike-probleem heeft Microsoft getroffen

Het laatste fiasco van CrowdStrike is niet zomaar een op zichzelf staand CrowdStrike-probleem; het resoneert met bredere uitdagingen in de tech-industrie. Microsoft had ook te maken met een belangrijke storing, waardoor de chaos zo groot werd dat het landen trof. Hoewel de oorzaken van de storing bij Microsoft anders waren, benadrukten de gelijktijdige problemen de kwetsbare aard van cloudservices en de domino-effecten van softwarestoringen. Uiteindelijk was het CrowdStrike-probleem de trigger. Dergelijke incidenten benadrukken de noodzaak van robuuste test- en validatieprocessen in elk domein.

Wat is een CrowdStrike-storing?

De Falcon-software van CrowdStrike is een cruciaal hulpmiddel voor bedrijven en biedt robuuste bescherming tegen malware en beveiligingsinbreuken op miljoenen Windows-machines. Het CrowdStrike-probleem ontstond toen een routinematige update van de inhoudsconfiguratie die bedoeld was om telemetrie te verzamelen over potentiële bedreigingen, in plaats daarvan een catastrofale crash veroorzaakte. Deze update was onderdeel van de Rapid Response Content, een klein bestand van 40 KB dat niet correct werkte en leidde tot wijdverbreide systeemstoringen. Dit lijkt op oude virussen. Het is alsof je een “Donk” geluid en een eindeloze stroom aan waarschuwingsberichten die niets zeggen en uw computer wordt onvrijwillig uitgeschakeld.

De anatomie van de stroomstoring

Het CrowdStrike-probleem was gekoppeld aan Rapid Response Content die de Falcon-sensor bijwerkte om malwaredetectie te verbeteren. Deze specifieke update bevatte problematische contentgegevens die door de Content Verifier heen konden komen vanwege een bug. CrowdStrike zegt dat het normaal gesproken zowel geautomatiseerde als handmatige tests uitvoert op zijn updates. Quick Response Content werd echter niet onderworpen aan dezelfde grondige tests als andere updates, of slaagde er op de een of andere manier niet in om de test te doorstaan, wat leidde tot de catastrofale crash.

Hoe kon het allemaal misgaan?

Het CrowdStrike-probleem kan worden herleid tot een foutieve aanname over de betrouwbaarheid van hun Content Validator. In maart leidde een nieuwe implementatie van Template Types CrowdStrike tot de overtuiging dat hun validatieproces onfeilbaar was. Dit vertrouwen bleek echter misplaatst. De problematische Rapid Response Content werd geladen in de Content Interpreter van de sensor, wat een out-of-bounds memory exception veroorzaakte die Windows niet aankon, wat resulteerde in het beruchte Blue Screen of Death (BSOD).

Wanneer begon de CrowdStrike-storing? Tijdlijn van de problemen

Het CrowdStrike-probleem ontstond op een vrijdag, een dag waarop bedrijven doorgaans hun activiteiten voor het weekend beëindigen. Deze timing had niet slechter gekund, aangezien het leidde tot onmiddellijke verstoringen in talloze organisaties. De foutieve update, bedoeld om de beveiliging te verbeteren, verlamde in plaats daarvan systemen, wat leidde tot aanzienlijke downtime en frustratie.

Eerste reactie en schadebeperking

CrowdStrike identificeerde snel het problematische Rapid Response Content-bestand als de bron van het probleem. Ondanks de snelle identificatie was de schade al aangericht. Bedrijven die afhankelijk waren van CrowdStrike Falcon moesten zich haasten om de impact van de crash te beperken. De urgentie van de situatie bracht CrowdStrike ertoe om een gedetailleerde Post Incident Review (PIR) te publiceren, waarin de grondoorzaak en hun plan om toekomstige voorvallen te voorkomen, werden uiteengezet.

Toezeggingen om toekomstige problemen te voorkomen

Als reactie op het CrowdStrike-probleem heeft het bedrijf verschillende maatregelen beloofd om ervoor te zorgen dat een dergelijke ramp zich niet herhaalt. Deze omvatten:

- Verbeterde tests: Implementeren van lokale ontwikkelaarstesten, content update- en rollbacktesten, stresstesten, fuzzing en fault injection.

- Verbeterde foutverwerking: Verbetering van de foutverwerkingsmogelijkheden van de Content Interpreter in de Falcon-sensor.

- Gefaseerde inzet: Updates geleidelijk uitrollen naar grotere delen van de installatiebasis in plaats van ze meteen door te voeren.

Wat is CrowdStrike Falcon? De beschermer in kwestie

CrowdStrike Falcon is de software die centraal staat in dit probleem. Het is een cloudgebaseerd platform dat endpointbeveiliging biedt, waarbij antivirus, threat intelligence en endpoint detection and response (EDR) worden gecombineerd. De primaire functie van de software is om te beschermen tegen malware en beveiligingsinbreuken, waardoor het een cruciaal hulpmiddel is voor bedrijven wereldwijd.

Hoe Falcon werkt

Falcon werkt door sensoren op kernelniveau in Windows-machines te implementeren. Deze sensoren controleren continu op verdachte activiteiten en gebruiken AI en machine learning om detectiemogelijkheden te verbeteren. Updates van deze sensoren, zoals de Rapid Response Content, zijn cruciaal voor het up-to-date houden van de bescherming tegen opkomende bedreigingen.

De rol van snelle responsinhoud

Rapid Response Content-updates zijn ontworpen om het gedrag van Falcon-sensoren aan te passen, zodat ze nieuwe vormen van malware kunnen detecteren. Deze updates zijn meestal klein en snel te implementeren, waardoor ze een essentieel onderdeel zijn van de functionaliteit van Falcon. Het CrowdStrike-probleem toonde echter de potentiële risico’s aan wanneer deze updates niet grondig worden gevalideerd.

Het ministerie en het Cybersecurity and Infrastructure Security Agency (@CISAgov) werken samen met CrowdStrike, Microsoft en onze partners op federaal, staats-, lokaal en kritieke infrastructuurgebied om systeemuitval volledig te beoordelen en aan te pakken.

— Binnenlandse Veiligheid (@DHSgov) 19 juli 2024

Lessen uit de CrowdStrike-kwestie

De CrowdStrike-kwestie is een harde herinnering aan het belang van robuuste test- en validatieprocessen. Hoewel het bedrijf verschillende maatregelen heeft geschetst om toekomstige incidenten te voorkomen, zal de tech-community ongetwijfeld nauwlettend toekijken. Het waarborgen van de betrouwbaarheid van beveiligingssoftware is van het grootste belang en de CrowdStrike-kwestie heeft de betrokken belangen benadrukt.

De CrowdStrike-kwestie onderstreept de delicate balans tussen snelle updates en systeemstabiliteit. Aangezien bedrijven nog steeds sterk afhankelijk zijn van dergelijke software voor beveiliging, zullen de lessen die uit dit incident zijn geleerd, cruciaal zijn bij het vormgeven van toekomstige praktijken en protocollen.

Bron van de hoofdafbeelding: Scoop Nieuws Groep