Cyberoorlogvoering gaat door terwijl Russische hackers verschillende regeringen en openbare entiteiten aanvallen en infiltreren om de invasie van hun land in Oekraïne te ondersteunen. Na meer dan een maand sinds Rusland een aanval op Oekraïne lanceerde, zijn de zaken vrijwel hetzelfde gebleven.

De oorlog vindt ook online plaats en het net dat door de staat wordt gesponsord, wordt met de dag groter door Russische hackers. Of het nu gaat om het proberen in te breken in systemen om geheime informatie te stelen of iets ergers, er zijn tal van doelen op het cyberfront. Het uiterlijk van het Russische botnet Cyclops Blink werd onlangs door cybersecurity-softwarebedrijf Trend Micro in een rapport geïdentificeerd. Dit is slechts het laatste voorbeeld van hoe dergelijke activiteiten steeds vaker voorkomen.

Wat is Cyclops Blink?

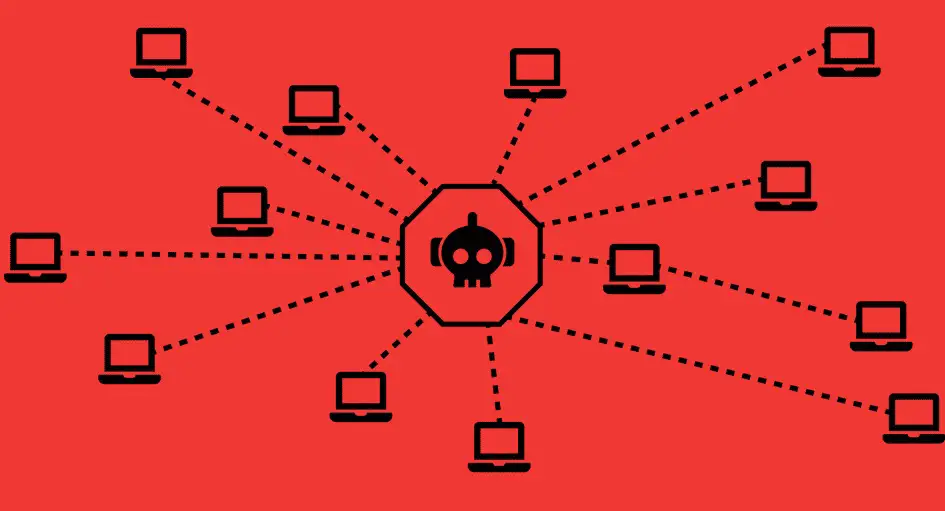

Volgens een rapport van Trend Micro, een “door de staat gesponsord botnet”, bekend als Cyclops Blink, is sinds minstens 2019 actief en is verbonden met een groep genaamd Sandworm of Voodoo Bear. De groep is in verband gebracht met een aanval op de Oekraïense elektriciteitsinfrastructuur in 2015 en met verstoringen in de Republiek Georgië en op de Olympische Spelen van 2018. Firebox-netwerkbeveiligingshardware lijkt het doelwit te zijn van Voodoo Bear met Cyclops Blink, en daarom worden Asus-routers en apparaten van WatchGuard aangevallen. Het rapport beweert dat het botnet zich niet richt op “kritieke organisaties, of organisaties die een duidelijke waarde hebben op het gebied van economische, politieke of militaire spionage.”

Wat is het einddoel van Russische hackers?

Dit is echter niet “geen kwaad, geen fout”. Het rapport beweert dat beveiligingsexperts geloven dat het belangrijkste doel van Russische hackers met Cyclops Blink is om een basis te leggen voor toekomstige aanvallen op hoogwaardige doelen. Kortom, Cyclops Blink is gemaakt om routers te infecteren en deze te gebruiken om gegevens te stelen of aanvallen op andere doelen uit te voeren. Omdat ze misschien gemakkelijker te exploiteren zijn vanwege minder frequente updates en lage of geen beveiliging, kunnen Asus-routers zonder specifieke militaire of politieke verbinding gemakkelijker worden gecompromitteerd. Het gehackte apparaat wordt gebruikt om externe toegangspunten in te stellen voor commando- en controleservers. In de meest grimmige bewoordingen kunnen schijnbaar willekeurige inbeslagnames van apparaten zonder duidelijke intelligentie erop wijzen dat dit de voorbereiding is op iets groters dat op komst is. Dit creëert het angstaanjagende idee van ‘eeuwige botnets’, waarin machines voortdurend met elkaar verbonden zijn.

Asus werd op de hoogte gebracht van de aanvallen en verklaarde in een verklaring van 17 maart op zijn Pagina met productbeveiligingsadvies dat het Cyclops Blink onderzoekt en herstelmaatregelen neemt. Het bood een beveiligingschecklist die netwerkeigenaren kunnen gebruiken om hun bescherming te verbeteren, evenals een lijst met alle getroffen apparaten. Cyclops Blink is zo gevaarlijk dat gebruikers die een infectie vermoeden, wordt aangeraden hun router gewoon te vervangen, omdat zelfs een fabrieksreset niet voldoende is.